Кракен ссылка на сайт krk store com

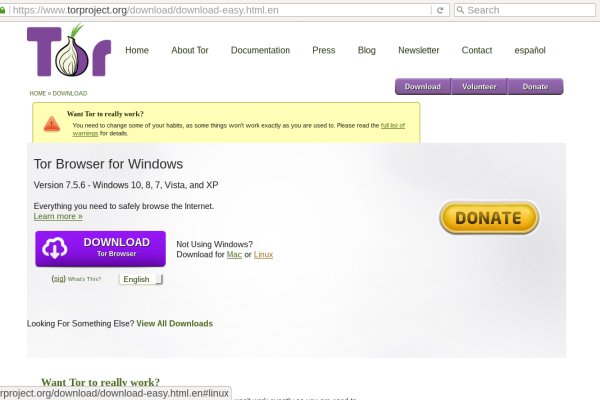

В большинстве случае для оплаты используется самая популярная криптовалюта Bitcoin (BTC), но также не редко используются следующие токены: Litecoin (LTC Zcash (ZEC Dash (dash Monero (XRM). Отказ от ответственности: все материалы на сайте имеют исключительно информативные цели и не являются торговой рекомендацией или публичной офертой к покупке каких-либо криптовалют или осуществлению любых иных инвестиций и финансовых операций. Скриншот: официальный сайт TOR Project Проект создавали в 1990е годы для военных целей. Д.) и оружием, говорит руководитель Департамента исследований высокотехнологичных преступлений компании Group-IB Андрей Колмаков. Кракен for mobile Кракен - official adress in DarkWeb. Во многом эта биржа стала первой: она первой среди криптовалютных компаний провела аудит, ее курс первым начали транслировать на терминале Bloomberg, а после взлома. Существует менее популярный вариант VPN поверх Tor. «В даркнете владельцы своих ресурсов не особо заботятся о безопасности пользователей, в отличие от обычного интернета, поэтому пользователи даркнета более уязвимы перед фишинговым софтом, программами-вымогателями и различными шифровальщиками, которыми наполнены ресурсы даркнета предупреждает вместо Дворянский. Можно также пользоваться поисковиками not Evil, torch, Ahmia : А есть каталоги ссылок вроде The Hidden Wiki и oneirun. Для этого компании создали TORверсии своих сайтов в даркнете. Сайты даркнета расположены в псевдодоменной зоне.onion, а их названия прогоняются через ключ шифрования и выглядят как 16-значная комбинация букв и цифр. Monero и Zcash используют для большей конфиденциальности.к. Исследование механизмов распространения запрещенного содержимого в Darknet / Современные информационные технологии и ИТ-образование. Комиссии за ввод и вывод Kraken поддерживает множество способов ввода-вывода, нацеливаясь на европейскую, североамериканскую и японскую аудиторию. В России, как и в большинстве других стран, использовать скрытые сети разрешено. Преимущества открывается возможность вести операции в фиате. Впрочем, последнее вызывает вопросы о том, кто стоял за атакой. В «теневом интернете» также можно найти ресурсы, специализирующиеся на утечках баз данных (ведомств, банков, сотовых операторов. 19 февраля. Как зайти в Даркнет? / Crypto Chain University : электр. Навигация по материалу: Как работает DarkNet? Вам будет достаточно ввести в этом же окне свой логин и пароль, и нажать Activate Account. Кроме того, в скрытых сетях распространён фишинг воровство аккаунтов и криптовалюты с помощью поддельных сайтов. Архивировано года. Запросы на русском не проблема, естественно. К примеру, достаточно случайно скачать из даркнета троян или оставить в неподходящем месте контакты. / Фонтанка : электр. Потом вообще закрыли на апдейт системы «на 3 часа которые продлились 4 дня. Это помогает группам пользователей создавать закрытые анонимные сети. А в текущем состоянии инструменты для использования этой сети недостаточно удобны и просты для широкой аудитории. Но также существуют и легальные проекты библиотеки, литературные журналы. Но это не означает, что весь даркнет доступен только через Tor. Однако, возможность снять средства, не уплачивая сборы, также есть. «Но чтобы получить доступ к глубоко чувствительной информации, необходимо иметь учетную запись, подтвержденную другими участниками хакерского сообщества рассказал. Новости ( перейти к ленте всех новостей ). Выберите Buy или Sell в зависимости от того, хотите вы купить или продать криптовалюту. Теоретически вы можете попасть на вымогательство, стать информатором или «живцом» в других делах. Или ваш компьютер начнёт тормозить, потому что кто-то станет на нём майнить. По их мнению, идея даркнета основана на трёх предположениях: Любой объект, предназначенный для широкого распространения, будет доступен определённой части пользователей с разрешением на копирование. На указанную вами почту придет письмо со ссылкой, по которой нужно перейти. Facebook The New York Times и BBC используют её, чтобы вопреки блокировкам оставаться доступными в тоталитарных странах. Она узнает адрес предыдущего узла и следующего, после чего отправляет данные ему. «Благодаря» этой бирже потерял 50 депозита.

Кракен ссылка на сайт krk store com - Кракен ссылка 2025

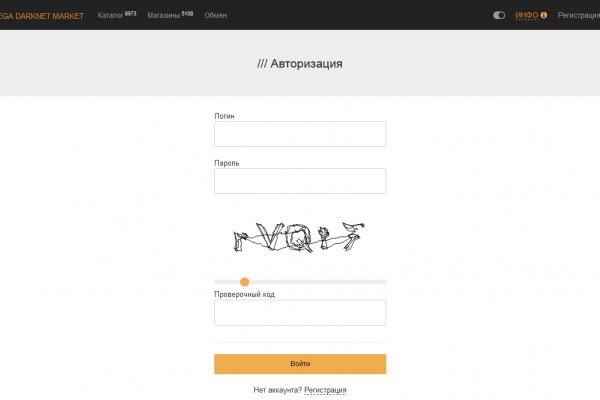

м удалось открыть заблокированный средствами ЖЖ блог Алексея Навального, однако зайти на сайт, доступ к которому был ограничен провайдером, не вышло. Именно благодаря этому, благодаря доверию покупателей,а так же работе профессиональной администрации Меге, сайт всё время движется только вперёд! У них нет реального доменного имени или IP адреса. Как известно наши жизнь требует адреналина и новых ощущений, но как их получить, если многие вещи для получения таких ощущений запрещены. Уже само название сети даркнет можно расшифровать как что-то темное или же даже скрытое. UPD: похоже сервис умер. Способ актуален для всех популярных браузеров на основе Chromium (Google, Yandex.д. ОМГ! Org b Хостинг изображений, сайтов и прочего Хостинг изображений, сайтов и прочего matrixtxri745dfw. А также на даркнете вы рискуете своими личными данными, которыми может завладеть его пользователь, возможен взлом вашего устройства, ну и, конечно же, возможность попасться на банальный обман. Скорость загрузки страниц. Ремикс или оригинал? Ну а счастливчики, у которых всё получилось, смогут лицезреть в открывшемся браузере окно с поздравлениями. Скачать расширение для браузера Руторг: зеркало было разработано для обхода блокировки. Показало себя заметно хуже. Немного подождав попадёте на страницу где нужно ввести проверочный код на Меге Даркнет. 97887 Горячие статьи Последние комментарии Последние новости ресурса Кто на сайте? Legal обзор судебной практики, решения судов, в том числе по России, Украине, США. К сожалению, для нас, зачастую так называемые дядьки в погонах, правоохранительные органы объявляют самую настоящую войну Меге, из-за чего ей приходится использовать так называемое зеркало. Onion - Burger рекомендуемый bitcoin-миксер со вкусом луковых колец. Сайты со списками ссылок Tor. 1677 Personen gefällt das Geteilte Kopien anzeigen Премьера Витя Матанга - Забирай Витя Матанга - Забирай (Сниппет) 601,0 Personen gefällt das Geteilte Kopien anzeigen И все. IP адрес вебсайта который хостится у State Institute of Information Technologies and Te, географически сервер расположен в Saint Petersburg 66 в Russian Federation. Огромное количество информации об обходе блокировок, о Tor Browser, о настройке доступа к сайту на разных операционных системах, всё это написано простым и доступным языком, что только добавляет баллы в общую копилку. Действует на основании федерального закона от года 187-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации по вопросам защиты интеллектуальных прав в информационно-телекоммуникационных сетях». Onion - Acropolis некая зарубежная торговая площадочка, описания собственно и нет, пробуйте, отписывайтесь. Это защитит вашу учетную запись от взлома. Onion - Enot сервис одноразовых записок, уничтожаются после просмотра.

Managing and Monitoring Landscapes Protecting and improving land health requires comprehensive landscape management strategies. Land managers have embraced a landscape-scale philosophy and have developed new methods to inform decision making such as satellite imagery to assess current conditions and detect changes, and predictive models to forecast change. The Landscape Toolbox is a coordinated system of tools and methods for implementing land health monitoring and integrating monitoring data into management decision-making.The goal of the Landscape Toolbox is to provide the tools, resources, and training to land health monitoring methods and technologies for answering land management questions at different scales.Nelson Stauffer Uncategorized 0The core methods described in the Monitoring Manual for Grassland, Shrubland, and Savanna Ecosystems are intended for multiple use. Each method collects data that can be used to calculate multiple indicators and those indicators have broad applicability. Two of the vegetative methods, canopy gap and vegetation height, have direct application…Continue readingNelson Stauffer Uncategorized 0Quality Assurance (QA) and Quality Control (QC) are both critical to data quality in ecological research and both are often misunderstood or underutilized. QA is a set of proactive processes and procedures which prevent errors from entering a data set, e.g., training, written data collection protocols, standardized data entry formats,…Continue readingNelson Stauffer Uncategorized 0In order to meet its monitoring and information needs, the Bureau of Land Management is making use of its Assessment, Inventory, and Monitoring strategy (AIM). While taking advantage of the tools and approaches available on the Landscape Toolbox, there are additional implementation requirements concerning the particulars of sample design, data…Continue readingNelson Stauffer Methods Guide, Monitoring Manual, Training 0We’ve added two new videos demonstrating and explaining the Core Methods of Plant species inventory and Vegetation height to our collection. These are two methods that previously didn’t have reference videos, although the rules and procedures for both can be found in volume I of the Monitoring Manual for Grassland, Shrubland,…Continue readingSarah McCord Methods Guide, Monitoring Manual, Training 0Question: Are succulents counted as a woody species when measuring vegetation heights? Answer: Yes. Succulent plant species are considered to be woody in contrast to herbaceous because their function is more similar to woody vegetation than herbaceous vegetation in many applications of these data. From a wildlife viewpoint: Some succulents are…Continue readingNelson Stauffer Blog, News, Presentations 0The 68th annual Society for Range Management meeting held in the first week of February 2015 in Sacramento, California was a success for the Bureau of Land Management’s Assessment, Inventory, and Monitoring (AIM) strategy. Staff from the BLM’s National Operations Center and the USDA-ARS Jornada hosted a day-long symposium to…Continue readingJason Karl Blog, Sample Design sample design, sampling 0What is an Inference Space? Inference space can be defined in many ways, but can be generally described as the limits to how broadly a particular results applies (Lorenzen and Anderson 1993, Wills et al. in prep.). Inference space is analogous to the sampling universe or the population. All these…Continue readingNelson Stauffer Blog, Monitoring Tools & Databases, News 0A new version of the Database for Inventory, Monitoring, and Assessment has just been released! This latest iteration—as always—aims to improve stability and reliability for field data collection on a tablet and data report generation in the office. For more information about DIMA and how it fits into project designs,…Continue readingJason Karl Blog, News 0In compiling information for the redesign of the Landscape Toolbox website and the second edition of the Monitoring Manual, I kept referring back to a small set of seminal references. These are my “Go-To” books and papers for designing and implementing assessment, inventory, and monitoring programs and for measuring vegetation…Continue readingJason Karl Blog, News 0We’re excited to show off the new redesign of the Landscape Toolbox. We’re in the middle of not only refreshing the website, but also completely overhauling the content and how it’s organized in the Toolbox. This version of the Toolbox is draft at this point and is evolving rapidly. Take…Continue reading